iDRAC és iLO biztonság NIS2 alatt: hogyan zárjuk le a menedzsment interfészt?

Ez a cikk a NIS2 megfelelés hardver szempontból sorozat harmadik része. Az első részben a NIS2 hardver szintű alapkövetelményeit ismertettük, a második részben az EOL/EOS szerverek auditakadályait vizsgáltuk. Az iDRAC biztonság NIS2 követelményei és az iLO menedzsment interfészek NIS2-kompatibilis konfigurációja is fókuszban lesz ebben a részben.

Tartalomjegyzék

Az iDRAC (Integrated Dell Remote Access Controller) és az iLO (Integrated Lights-Out) a szerverparkod egyik legkritikusabb – és az IT-biztonsági felkészülésből mégis a leggyakrabban kihagyott – komponense. Mindkettő teljes körű, hálózaton keresztüli hozzáférést biztosít a szerverhez: ki- és bekapcsolás, BIOS-hozzáférés, konzolátirányítás, firmware-frissítés – mindezt az operációs rendszertől teljesen függetlenül. A NIS2-megfelelési audit szempontjából az iDRAC/iLO nem csupán kényelmi funkció, hanem a teljes szervervezérlés kapuja, amelyet a hazai kiberbiztonsági elvárások kötelező védelmi területként kezelnek.

A sorozat előző részében az EOL és EOS szerverek auditakadályait vizsgáltuk. Az iDRAC/iLO konfiguráció sokszor szorosan összefügg az EOL-problémával: a régebbi generációkon futó iDRAC7 és iDRAC8 (12–13. generáció), illetve iLO4 (HPE Gen8–9) már nem kap biztonsági frissítést – de a konfigurációs hibák a legjobb és legfrissebb hardveren is súlyos auditproblémát okoznak.

Mi az iDRAC és az iLO – és miért auditpont?

Az iDRAC és az iLO úgynevezett out-of-band menedzsment interfészek: a szerver fizikai kontrolljára alkalmas, dedikált hálózati csatornával és saját processzorral rendelkező komponensek. Közvetlen hozzáférést adnak a BIOS-hoz, a KVM-konzolhoz, a virtuális médiához és a szerver tápellátásához – az operációs rendszer állapotától, sőt annak hiányától függetlenül. Ez teszi őket nélkülözhetetlenné a szervermanagementben, és ugyanez teszi kiemelten vonzóvá a támadók számára.

A NIS2-megfelelés szempontjából az iDRAC/iLO két ponton jelent közvetlen auditkövetelményt. Az első a hozzáférési kontroll: egyetlen ellopott hitelesítő adat elegendő a teljes szerver feletti kontroll megszerzéséhez. A második a sérülékenységkezelés: az iDRAC és az iLO saját firmware-rel rendelkezik, amelynek biztonsági hibái külön CVE-bejegyzéseket kapnak, és a nem frissített verzió önálló auditakadályt jelent. A CISA 2023-ban kiadott BOD 23-02 direktívája – amelynek tartalma az európai NIS2 kockázatkezelési elvárásokkal is összhangban van – konkrétan nevesíti az iLO-t és az iDRAC-ot mint kritikus out-of-band menedzsment interfészeket, amelyeket tilos a nyilvános interneten elérhetővé tenni.

Miért veszélyes a rosszul konfigurált iDRAC/iLO?

A Sophos 2026-os Active Adversary Report szerint a vizsgált incidensek 67 százaléka hitelesítéssel kapcsolatos gyengeségekre vezethető vissza. Az IBM X-Force 2026-os fenyegetéselemzése megerősíti: a kiberbűnözők ma már nem törnek be a rendszerekbe – bejelentkeznek. Ellopott vagy brute-force módszerrel szerzett menedzsment-hitelesítő adatokkal egy iDRAC-on vagy iLO-n keresztül a teljes szerver felett közvetlen kontroll szerezhető, az operációs rendszertől és a futó biztonsági megoldásoktól függetlenül.

A CISA, az NSA és a kanadai Cyber Centre 2025-ös közös BRICKSTORM-riasztása pontosan ezt a mintát mutatta be VMware vCenter környezetben: a támadók ellopott szolgáltatásfiók-hitelesítő adatokkal fértek hozzá a virtualizációs menedzsment réteghez, onnan másolták le az Active Directory adatbázist, és telepítették a backdoort. Az iDRAC/iLO még mélyebb belépési szintet jelent – az ESXi-től és a vCenter-től is teljesen függetlenül üzemel.

Öt konkrét konfigurációs hiba, amelyet az auditok leggyakrabban azonosítanak:

- Alapértelmezett hitelesítő adatok megtartása. Dell iDRAC esetén az alapértelmezett felhasználónév root, a jelszó calvin – ezek nyilvánosan dokumentáltak. HPE iLO esetén az Administrator fiókhoz gyári jelszó tartozik. Mindkettő megváltoztatása az első üzembe helyezéskor kötelező.

- Menedzsment interfész az éles hálózaton. Ha az iDRAC/iLO port az éles LAN-ra csatlakozik, a menedzsment forgalom keveredik az üzleti forgalommal, és az interfész elérhetővé válik minden, az éles hálózaton lévő eszközről.

- Hiányzó firmware-frissítés. Az iDRAC és az iLO szoftver sérülékenységei saját CVE-bejegyzéseket kapnak. A Cisco Talos 2025-ös éves összefoglalója szerint a leggyakrabban kihasznált sebezhetőségek közel 40 százaléka olyan eszközöket érintett, amelyekre már nem érhető el biztonsági frissítés – ha az iDRAC/iLO firmware nem naprakész, ezek nyitva maradnak.

- Túl széles IP-hozzáférési tartomány. Ha az iDRAC/iLO elérhető az éles hálózat teljes IP-tartományából, az adminisztrátori szükségszerű hozzáférésen túl sérülékeny rendszerekről is megközelíthető.

- Kikapcsolt naplózás. Ha a bejelentkezési és konfigurációs eseményeket nem naplózza a rendszer, egy esetleges incidens rekonstruálhatatlan – az auditor sem fog bizonyítékot kapni a detektálási képességről.

Lépésről lépésre: az iDRAC/iLO lezárása NIS2-szintre

Az alábbi lépések iDRAC9-et feltételeznek (Dell PowerEdge 14. generáció+), de a logika az iDRAC7/8-ra (12–13. generáció) és a HPE iLO4/5-re is érvényes, az interfész eltérő elérési útjával.

- Dedikált menedzsment VLAN

Az iDRAC/iLO dedikált hálózati portját – amelyet minden Dell PowerEdge és HPE ProLiant szerveren megtalálsz – kösd egy elkülönített, izolált menedzsment VLAN-ra. Ez a VLAN ne legyen útvonalazható az éles hálózatból. A menedzsment VLAN-nak tűzfalon keresztül kell kapcsolódnia az adminisztrátori munkaállomásokhoz, internet-felé pedig ne legyen útvonala. Ahol lehetséges, fizikailag is különíts el dedikált menedzsment switchet – ez a leghatározottabb izoláció.

- Alapértelmezett hitelesítő adatok cseréje

iDRAC esetén: iDRAC Settings → Users → root felhasználó szerkesztése → jelszó módosítása. Ajánlott legalább 16 karakter hosszú, nagybetűt, számot és speciális karaktert tartalmazó jelszó. HPE iLO esetén: Security → Local Accounts → Administrator fiók szerkesztése → jelszó módosítása. Ezzel párhuzamosan érdemes személyhez kötött adminisztrátori fiókokat létrehozni, és a root/Administrator fiókot tiltani.

- SSH kulcsalapú hitelesítés

iDRAC Settings → Network → SSH Settings → Authentication: Public Key Only. Töltsd fel a jóváhagyott adminisztrátori SSH nyilvános kulcsokat, és tiltsd le a jelszavas SSH-bejelentkezést. Ez megszünteti a brute-force alapú SSH-hozzáférési kísérleteket.

- IP-whitelist

iDRAC Settings → Connectivity → IP Filtering → engedélyezd, és add meg a menedzsment VLAN pontos IP-tartományát. Minden egyéb forrásból érkező kapcsolódási kísérlet automatikusan elutasítódik. Ez az egyetlen beállítás, amely a többi konfigurációs hibától függetlenül is megakadályozza az internet-felőli közvetlen elérést.

- HTTPS-only elérés, TLS 1.2+

iDRAC Settings → Network → Web Server → HTTPS kényszerítve, TLS 1.0 és 1.1 tiltva, HTTP-elérés tiltandó. Ez megakadályozza a forgalom lehallgatását a menedzsment hálózaton belül is.

- Audit logging és SIEM-integráció

iDRAC Settings → Alerts → Syslog konfiguráció: minden bejelentkezési esemény, konfiguráció-változás és rendszerhiba kiszervezve egy centralizált naplókezelő megoldásra. Az auditor a naplózás bizonyítékát kérni fogja – a lokális iDRAC-napló önmagában nem elegendő, mert az eszköz kompromittálásával törölhető.

- iDRAC/iLO firmware naprakész tartása

A firmware-frissítés az iDRAC felületén a Maintenance → System Update menüpontból indítható, a Dell Repository Manager segítségével automatizálható. Csak a Dell hivatalos oldaláról letöltött, SHA256-ellenőrzött csomag telepítendő. A frissítési ciklust negyedévente érdemes futtatni, vagy minden kritikus CVE-közzététel után soron kívül.

Amit az auditor kérdezni fog a menedzsment interfészről

Az SZTFH és az MKIK közleménye szerint a kötelező kiberbiztonsági audit határideje 2026. június 30. – további halasztás nem várható. Az auditok során a menedzsment interfész biztonsága egyre visszatérőbb vizsgálati pont. Az auditor konkrétan az alábbi kérdéseket teheti fel, és dokumentumot kérhet hozzá.

Elérhető-e az iDRAC/iLO az internet felőlről? Ha igen, az audit azonnali magas kockázatú megállapítást generál. A CISA BOD 23-02 direktíva alapján ez a szint elfogadhatatlan – a hazai NIS2-audit hasonló álláspontot képvisel.

Dokumentálva vannak-e az adminisztrátori fiókok és hozzáférési jogosultságok? Az iDRAC/iLO felhasználólistája az audit szempontjából IAM (Identity and Access Management) dokumentumnak minősül. Személyhez kötött fiókok, a legkisebb jogosultság elve, inaktív fiókok tiltása – ezek a minimális elvárások.

Mikor volt utoljára frissítve az iDRAC/iLO firmware? Ha a válasz több mint 12 hónapja, az a sérülékenységkezelési követelmény hiányát jelenti. A 2024. évi LXIX. törvény alapján az ismert sérülékenységek kezelése dokumentált, rendszeres folyamat kell, hogy legyen.

Van-e naplózás, és hol tárolják a naplókat? A lokális iDRAC-napló alapbeállítás, de az auditor centralizált, módosítás ellen védett naplókezelési megoldást vár el.

iDRAC/iLO és a refurbished szerver – amit tudnod kell

A szerverdokk.hu-tól érkező refurbished Dell PowerEdge és HPE ProLiant szerverek gyári visszaállítással kerülnek kiszállításra: az iDRAC/iLO visszaáll az alapértelmezett gyári beállításra, beleértve az alapértelmezett hitelesítő adatokat. Ez nem kockázat, hanem ismert kiindulóállapot – feltéve, hogy az üzembe helyezési konfiguráció az első bekapcsolás után azonnal elvégzésre kerül.

Az iDRAC9-et tartalmazó 14. generációs Dell PowerEdge szerverek az aktív biztonsági frissítési időszakban vannak, és az iDRAC9 a legteljesebb biztonsági funkcionalitást kínálja: MFA-támogatás, részletes szerepköri hozzáférési kontroll, SIEM-integráció és automatizálható firmware-frissítés. Az iDRAC licensztípusok (Basic, Express, Enterprise) és azok biztonsági funkcionalitásának részletes összehasonlítását blogunkban megtalálod.

Összefoglalás és következő lépések

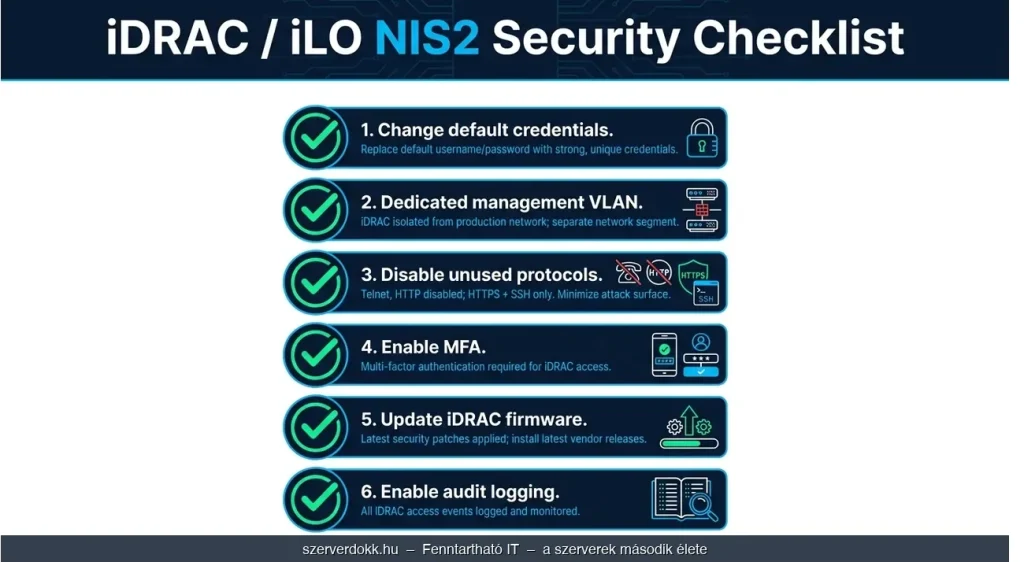

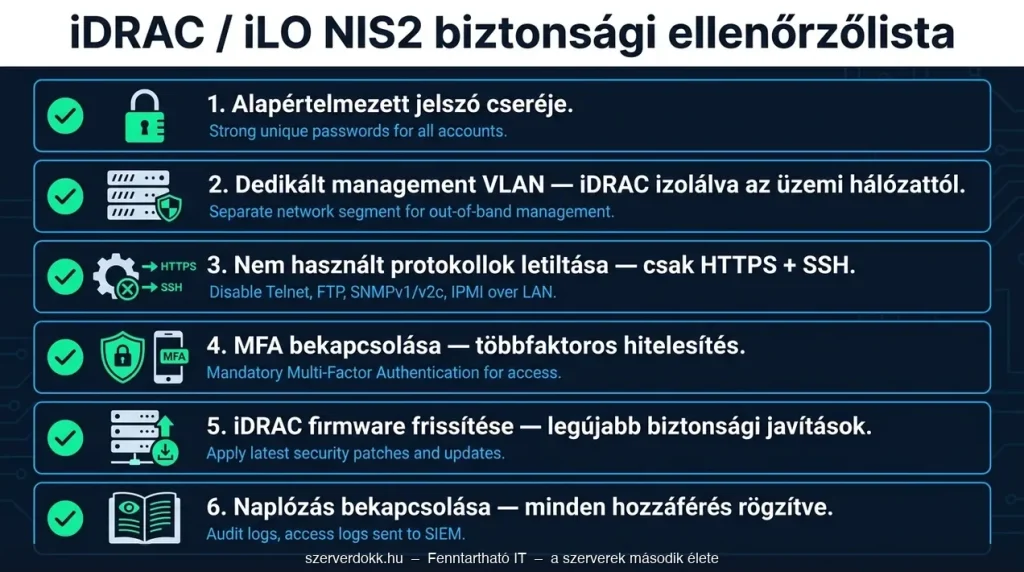

Az iDRAC/iLO biztonság minimális konfigurációs checklistje az audit előtt:

- Dedikált menedzsment VLAN, elkülönítve az éles hálózattól

- Alapértelmezett hitelesítő adatok cserélve az első üzembe helyezéskor

- Személyhez kötött adminisztrátori fiókok, root/Administrator fiók tiltva

- SSH kulcsalapú hitelesítés aktiválva, jelszavas bejelentkezés tiltva

- IP-fehérlista a menedzsment VLAN IP-tartományával

- HTTPS-only elérés, TLS 1.0 és 1.1 tiltva

- Audit logging aktiválva, centralizált SIEM-integrációval

- iDRAC/iLO firmware naprakész, SHA256-ellenőrzött forrásból

Mi jön a sorozat következő részében?

Az iDRAC/iLO lezárása után a NIS2-felkészülés következő kritikus – és az esetek többségében teljesen dokumentálatlan – területe a firmware patch menedzsment. A szerver BIOS-a, iDRAC-je, PERC RAID vezérlője és hálózati kártyájának firmware-je sok szervezetnél évek óta érintetlen. Az auditor viszont pontosan erről kérdez. A sorozat negyedik részében bemutatjuk, mit vár el konkrétan a szabályozás, és hogyan épül fel egy NIS2-kompatibilis firmware patch menedzsment folyamat Dell PowerEdge környezetben.

→ 04. rész: Szerverfirmware és NIS2 – miért válik az elmaradt patch konkrét auditakadállyá?

Ha bizonytalanok vagytok abban, hogy az iDRAC/iLO konfigurációtok megfelel-e a NIS2 elvárásoknak, a szerverdokk.hu csapata segít a felmérésben – vegyétek fel velünk a kapcsolatot!

4 Comments

Comments are closed.